Sicherheit bei absentify

absentify verpflichtet sich zum Schutz und zur Sicherheit der Daten unserer Kunden.

100% DSGVO-konform

Wir legen höchsten Wert auf den Schutz Deiner Daten. absentify sorgt für die Einhaltung der DSGVO-Vorschriften, schützt Deine Daten und respektiert die Rechte von Personen innerhalb der EU.

Höchster Datenschutz

Robuste Sicherheitsmaßnahmen zum Schutz Deiner Daten. Wir halten uns an strenge Branchenstandards, um sicherzustellen, dass Deine Daten stets geschützt sind.

ISO 27001 zertifiziert

Unser Engagement für Informationssicherheit zeigen wir durch die Einhaltung dieses weltweit anerkannten Standards.

Microsoft 365 App-Zertifizierung

Wir erfüllen die strengen Standards von Microsoft, um eine vertrauenswürdige und sichere Nutzung unserer Anwendung zu gewährleisten.

Daten im Ruhezustand

Alle Daten werden im Ruhezustand verschlüsselt. Sensible Informationen werden durch Verschlüsselung auf Anwendungsebene geschützt.

Daten im Transit

Daten, die über potenziell unsichere Netze übertragen werden, werden mit TLS 1.3 oder höher verschlüsselt.

Datensicherung

Wir verwenden einen Point-in-Time-Ansatz für Datensicherungen, die 14 Tage lang sicher aufbewahrt werden.

Sicherheitskontrollen

absentify setzt bewährte Verfahren und Betriebskontrollen ein, um die Vertraulichkeit und Sicherheit Ihrer Daten zu gewährleisten:

Infrastruktursicherheit

Durchsetzung einer einzigartigen Authentifizierung für die Produktionsdatenbank

Zugriff auf Verschlüsselungsschlüssel eingeschränkt

Eingerichtete Zugriffskontrollverfahren

Infrastruktursicherheit

Durchsetzung einer einzigartigen Authentifizierung für die Produktionsdatenbank

absentify erfordert eine Authentifizierung zu Produktionsdatenspeichern, um autorisierte sichere Authentifizierungsmechanismen, wie einzigartige SSH-Schlüssel, zu verwenden.

Zugriff auf Verschlüsselungsschlüssel eingeschränkt

absentify beschränkt den privilegierten Zugang zu Verschlüsselungsschlüsseln auf autorisierte Benutzer mit einem geschäftlichen Bedarf.

Eingerichtete Zugriffskontrollverfahren

Die Zugangskontrollrichtlinie des Unternehmens dokumentiert die Anforderungen für die folgenden Zugangskontrollfunktionen: das Hinzufügen neuer Benutzer; das Ändern von Benutzern; und/oder das Entfernen des Zugangs eines bestehenden Benutzers.

Zugriff auf Produktionsdatenbank eingeschränkt

absentify beschränkt den privilegierten Zugang zu Datenbanken auf autorisierte Nutzer mit einem geschäftlichen Bedarf.

Zugriff auf die Firewall eingeschränkt

absentify beschränkt den privilegierten Zugang zur Firewall auf autorisierte Benutzer mit einem geschäftlichen Bedarf.

Zugriff auf das Produktionsnetzwerk eingeschränkt

absentify beschränkt den privilegierten Zugang zum Produktionsnetzwerk auf autorisierte Nutzer mit einem geschäftlichen Bedarf.

Zugriff nach Beendigung widerrufen

absentify führt Kündigungschecklisten durch, um sicherzustellen, dass der Zugang für gekündigte Mitarbeiter innerhalb der Service-Level-Agreements entzogen wird.

Durchsetzung einer einzigartigen Netzwerksystemauthentifizierung

absentify erfordert eine Authentifizierung im „Produktionsnetzwerk“, um eindeutige Benutzernamen und Passwörter oder autorisierte Secure Socket Shell (SSH)-Schlüssel zu verwenden.

MFA-Zugriffsschutz für Fernzugriff aktiviert

Die Produktionssysteme von absentify können nur von autorisierten Mitarbeitern mit einer gültigen Multi-Faktor-Authentifizierung (MFA) Methode ferngesteuert zugegriffen werden.

Verschlüsselter Fernzugriff durchgesetzt

Die Produktionssysteme von absentify können nur von autorisierten Mitarbeitern über eine genehmigte verschlüsselte Verbindung ferngesteuert werden.

Erweiterte Bedrohungsabwehr im Einsatz

absentify verwendet Microsoft Defender, um kontinuierlichen Schutz für sein Netzwerk, Cloud-Ressourcen und Endpunkte zu gewährleisten. Die Lösung bietet fortgeschrittene Fähigkeiten zur Bedrohungserkennung und proaktive Maßnahmen, um potenzielle Angriffe zu verhindern.

Nutzung von Log-Management

absentify verwendet ein Protokollverwaltungstool, um Ereignisse zu identifizieren, die möglicherweise Auswirkungen auf die Fähigkeit des Unternehmens haben, seine Sicherheitsziele zu erreichen.

Netzwerksegmentierung umgesetzt

Das Netzwerk von absentify ist segmentiert, um unbefugten Zugriff auf Kundendaten zu verhindern.

Netzwerkfirewalls überprüft

absentify überprüft seine Firewall-Regelsätze mindestens jährlich. Erforderliche Änderungen werden bis zum Abschluss nachverfolgt.

Genutzte Netzwerkfirewalls

absentify verwendet Firewalls und konfiguriert sie, um unbefugten Zugriff zu verhindern.

Sicherheitsstandards gewährleistet mit Azure

absentify nutzt die vollständig verwalteten Dienste von Azure, die den branchenführenden Sicherheits- und Systemhärtungsstandards von Microsoft entsprechen. Diese Standards sind dokumentiert, werden kontinuierlich von Microsoft aktualisiert und sind an bewährte Verfahren angelehnt, um eine sichere und zuverlässige Infrastruktur zu gewährleisten.

Vollständig verwaltete Serviceinfrastruktur

absentify verlässt sich ausschließlich auf vollständig verwaltete Azure-Dienste für seine Infrastruktur. Diese Dienste werden automatisch von Microsoft gewartet und aktualisiert, um identifizierte Schwachstellen zu beheben und sicherzustellen, dass die Systeme, die Absentify unterstützen, sicher und widerstandsfähig gegen potenzielle Bedrohungen bleiben.

Organisationssicherheit

Verfahren zur Anlagenentsorgung genutzt

Produktionsinventar gepflegt

Tragbare Medien verschlüsselt

Organisationssicherheit

Verfahren zur Anlagenentsorgung genutzt

absentify sorgt dafür, dass elektronische Medien, die vertrauliche Informationen enthalten, gemäß den besten Praktiken gelöscht oder vernichtet werden, und für jedes zerstörte Gerät werden Vernichtungszertifikate ausgestellt.

Produktionsinventar gepflegt

absentify führt ein formelles Inventar der Produktionsanlagen.

Tragbare Medien verschlüsselt

absentify verschlüsselt portable und abnehmbare Speichergeräte bei Gebrauch.

Verwendete Anti-Malware-Technologie

absentify setzt Anti-Malware-Technologie in Umgebungen ein, die häufig anfällig für bösartige Angriffe sind, und konfiguriert diese so, dass sie regelmäßig aktualisiert, protokolliert und auf allen relevanten Systemen installiert wird.

Vertraulichkeitsvereinbarung von Auftragnehmern anerkannt

absentify verlangt von Auftragnehmern, zum Zeitpunkt der Beauftragung eine Vertraulichkeitsvereinbarung zu unterzeichnen.

Von Mitarbeitern anerkannte Vertraulichkeitsvereinbarung

absentify verlangt von den Mitarbeitern, während der Einarbeitung eine Vertraulichkeitsvereinbarung zu unterzeichnen.

Durchgeführte Leistungsbewertungen

Führungskräfte sind verpflichtet, Leistungsbewertungen für ihre direkten Untergebenen mindestens jährlich durchzuführen.

Durchsetzung der Passwortrichtlinie

absentify verlangt, dass Passwörter für Systemkomponenten, die im Geltungsbereich liegen, gemäß der Unternehmensrichtlinien konfiguriert werden.

Durchgeführtes Sicherheitsbewusstseinstraining

absentify verlangt von den Mitarbeitern, dass sie innerhalb von dreißig Tagen nach der Einstellung und danach mindestens jährlich eine Sicherheitsbewusstseinsschulung absolvieren.

Produktsicherheit

Verwendete Datenverschlüsselung

Durchgeführte Selbstbewertungen der Kontrolle

Durchgeführte Penetrationstests

Produktsicherheit

Verwendete Datenverschlüsselung

Die Datenspeicher von absentify, in denen sensible Kundendaten aufbewahrt werden, sind im Ruhezustand verschlüsselt.

Durchgeführte Selbstbewertungen der Kontrolle

absentify führt mindestens jährlich Kontroll-Selbstbewertungen durch, um sicherzustellen, dass die Kontrollen vorhanden und wirksam sind. Korrekturmaßnahmen werden auf Grundlage relevanter Ergebnisse ergriffen. Hat sich das Unternehmen zu einer SLA für einen Befund verpflichtet, wird die Korrekturmaßnahme innerhalb dieser SLA abgeschlossen.

Durchgeführte Penetrationstests

Die Penetrationstests von absentify werden mindestens jährlich durchgeführt. Ein Sanierungsplan wird erstellt und Änderungen werden vorgenommen, um Schwachstellen gemäß den Service-Level-Agreements zu beheben.

Datenübertragung verschlüsselt

absentify verwendet sichere Datenübertragungsprotokolle, um vertrauliche und sensible Daten bei der Übertragung über öffentliche Netzwerke zu verschlüsseln.

Verfahren zur Überwachung von Schwachstellen und Systemen etabliert

Die formellen Richtlinien von absentify legen die Anforderungen für die folgenden Funktionen im Bereich IT / Technik fest: Schwachstellenmanagement; Systemüberwachung.

Interne Sicherheitsverfahren

Etablierte Pläne für Kontinuität und Katastrophenwiederherstellung

Kontinuitäts- und Katastrophenwiederherstellungspläne getestet

Konfigurationsverwaltungssystem eingerichtet

Interne Sicherheitsverfahren

Etablierte Pläne für Kontinuität und Katastrophenwiederherstellung

absentify verfügt über Geschäftskontinuitäts- und Notfallwiederherstellungspläne, die Kommunikationspläne umreißen, um die Kontinuität der Informationssicherheit im Falle der Nichtverfügbarkeit von Schlüsselpersonal aufrechtzuerhalten.

Kontinuitäts- und Katastrophenwiederherstellungspläne getestet

absentify verfügt über einen dokumentierten Geschäftskontinuitäts-/Notfallwiederherstellungsplan (BC/DR) und testet diesen mindestens jährlich.

Konfigurationsverwaltungssystem eingerichtet

absentify verfügt über ein Verfahren zur Konfigurationsverwaltung, um sicherzustellen, dass Systemkonfigurationen durchgehend konsistent in der Umgebung bereitgestellt werden.

Durchgesetzte Veränderungsmanagementverfahren

absentify erfordert, dass Änderungen an der Software und den Infrastrukturkomponenten des Dienstes autorisiert, formell dokumentiert, getestet, überprüft und genehmigt werden, bevor sie in der Produktionsumgebung implementiert werden.

Zugriff auf Produktionsbereitstellung eingeschränkt

absentify beschränkt den Zugang zur Übertragung von Änderungen in die Produktion auf autorisiertes Personal.

Entwicklungslebenszyklus etabliert

absentify verfügt über eine formelle Methodik für den Systementwicklungslebenszyklus (SDLC), die die Entwicklung, Beschaffung, Implementierung, Änderungen (einschließlich Notfalländerungen) und Wartung von Informationssystemen und zugehörigen Technologieanforderungen regelt.

Eingerichtete Backup-Prozesse

Die Datensicherungsrichtlinie von absentify dokumentiert die Anforderungen für die Sicherung und Wiederherstellung von Kundendaten.

Systemänderungen wurden extern kommuniziert

absentify informiert Kunden über kritische Systemänderungen, die ihre Verarbeitung beeinflussen können.

Managementaufgaben und -verantwortlichkeiten definiert

Das Management von Absentify hat definierte Rollen und Verantwortlichkeiten festgelegt, um die Gestaltung und Implementierung von Kontrollen der Informationssicherheit zu überwachen.

Organisationsstruktur dokumentiert

absentify führt ein Organigramm, das die Organisationsstruktur und Berichtslinien beschreibt.

Rollen und Verantwortlichkeiten festgelegt

Rollen und Verantwortlichkeiten für das Design, die Entwicklung, die Implementierung, den Betrieb, die Wartung und die Überwachung von Informationssicherheitskontrollen sind formell in Stellenbeschreibungen und/oder der Richtlinie für Rollen und Verantwortlichkeiten zugewiesen.

Sicherheitsrichtlinien festgelegt und überprüft

Die Informationssicherheitsrichtlinien und -verfahren von absentify sind dokumentiert und werden mindestens jährlich überprüft.

Verfügbares Supportsystem

absentify verfügt über ein nach außen gerichtetes Support-System, das es Benutzern ermöglicht, Systeminformationen über Ausfälle, Vorfälle, Bedenken und andere Beschwerden an zuständiges Personal zu melden.

Systemänderungen kommuniziert

absentify informiert autorisierte interne Nutzer über Systemänderungen.

Durchgeführte Zugriffsüberprüfungen

absentify führt mindestens vierteljährlich Zugriffsüberprüfungen für die relevanten Systemkomponenten durch, um sicherzustellen, dass der Zugang angemessen eingeschränkt ist. Erforderliche Änderungen werden bis zur Fertigstellung verfolgt.

Zugriffsanfragen erforderlich

absentify stellt sicher, dass der Zugriff von Benutzern auf Systemkomponenten im Geltungsbereich auf der Grundlage der beruflichen Rolle und Funktion erfolgt oder einen dokumentierten Zugriffsantrag und die Genehmigung des Vorgesetzten erfordert, bevor der Zugang eingerichtet wird.

Eingerichtete Richtlinien für den Vorfallsreaktion

absentify verfügt über dokumentierte Sicherheits- und Datenschutzvorfall-Reaktionsrichtlinien und -verfahren, die autorisierten Nutzern mitgeteilt werden.

Eingehaltene Verfahren für das Incident-Management

Sicherheits- und Datenschutzvorfälle bei absentify werden protokolliert, verfolgt, gelöst und von der Geschäftsleitung gemäß der Richtlinien und Verfahren zur Reaktion auf Sicherheitsvorfälle des Unternehmens an betroffene oder relevante Parteien kommuniziert.

Extern kommunizierte Unternehmensverpflichtungen

Die Sicherheitszusagen von absentify werden den Kunden in Master-Service-Vereinbarungen (MSA) oder Nutzungsbedingungen (TOS) mitgeteilt.

Risikobewertungen durchgeführt

Die Risikobewertungen von absentify werden mindestens jährlich durchgeführt. Als Teil dieses Prozesses werden Bedrohungen und Veränderungen (umweltbedingt, regulatorisch und technologisch) bezüglich der Serviceverpflichtungen identifiziert und die Risiken werden formell bewertet. Die Risikobewertung beinhaltet eine Betrachtung des Potenzials für Betrug und wie Betrug die Erreichung der Ziele beeinflussen könnte.

Risikomanagementprogramm etabliert

absentify verfügt über ein dokumentiertes Risikomanagementprogramm, das Richtlinien zur Identifizierung potenzieller Bedrohungen, zur Bewertung der Bedeutung der mit den erkannten Bedrohungen verbundenen Risiken und zu Minderungsstrategien für diese Risiken enthält.

Vereinbarungen mit Drittanbietern wurden getroffen

absentify hat schriftliche Vereinbarungen mit Lieferanten und entsprechenden Drittparteien. Diese Vereinbarungen beinhalten Vertraulichkeits- und Datenschutzverpflichtungen, die für diese Entität gelten.

Programm für Lieferantenmanagement etabliert

absentify verfügt über ein Lieferantenmanagementprogramm. Bestandteile dieses Programms umfassen: Inventar kritischer Drittanbieter; Sicherheits- und Datenschutzanforderungen des Lieferanten; sowie die Überprüfung kritischer Drittanbieter mindestens jährlich.

Schwachstellen gescannt und behoben

Host-basierte Schwachstellenanalysen werden mindestens vierteljährlich auf allen extern zugänglichen Systemen durchgeführt. Kritische und hochriskante Schwachstellen werden bis zur Behebung verfolgt.

Daten und Privatsphäre

Verfahren zur Datenspeicherung etabliert

Kundendaten beim Verlassen gelöscht

Richtlinie zur Datenklassifizierung etabliert

Daten und Privatsphäre

Verfahren zur Datenspeicherung etabliert

absentify verfügt über formelle Verfahren zur Aufbewahrung und Entsorgung, um die sichere Aufbewahrung und Entsorgung von Unternehmens- und Kundendaten zu gewährleisten.

Kundendaten beim Verlassen gelöscht

absentify löscht oder entfernt Kundendaten, die vertrauliche Informationen enthalten, aus der Anwendungsumgebung, gemäß den besten Praktiken, wenn Kunden den Dienst verlassen.

Richtlinie zur Datenklassifizierung etabliert

absentify verfügt über eine Richtlinie zur Datenklassifizierung, um sicherzustellen, dass vertrauliche Daten ordnungsgemäß gesichert und nur autorisiertem Personal zugänglich gemacht werden.

Verantwortungsvolle Offenlegung

Wir schätzen Beiträge aus der Community, die uns helfen, Schwachstellen zu erkennen. Wenn Du glaubst, eine Sicherheitslücke gefunden zu haben, folge bitte den Anweisungen, um diese zu melden.

Antworten auf die wichtigsten Fragen

Wie lange werden Sicherungen aufbewahrt?

Sicherungen werden sicher aufbewahrt und 14 Tage lang verschlüsselt.

Was passiert mit meinen Daten, wenn ich mein Konto lösche?

Daten werden sofort aus aktiven Systemen gelöscht. Sicherungen bleiben für 14 Tage sicher verschlüsselt und werden dann dauerhaft gelöscht.

Ist absentify DSGVO-konform?

Ja, wir erfüllen vollständig die Anforderungen der DSGVO. Kunden können eine Datenverarbeitungsvereinbarung (DVA) unterzeichnen, und wir bieten transparente Optionen für die Datenkontrolle und -löschung.

Wie gewährleistet absentify die Sicherheit meiner Daten?

absentify schützt Ihre Daten mit ISO 27001-zertifizierten Management-Systemen, Microsoft 365 App-Zertifizierung und fortschrittlichen Verschlüsselungstechnologien (AES-256 für Daten im Ruhezustand, TLS 1.3 für Daten im Übertragung).

Anfrage einreichen

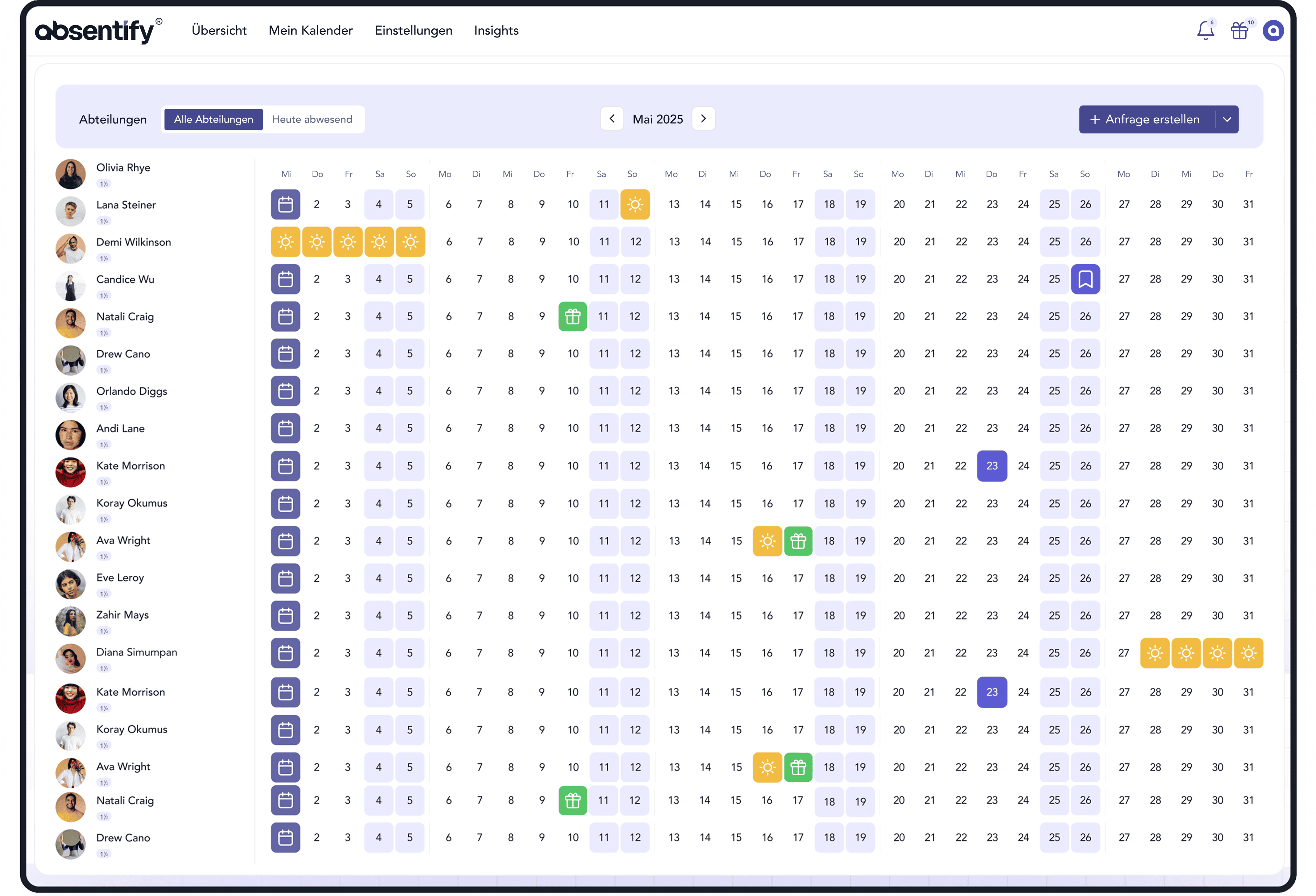

Deine Urlaubs- und Abwesenheitsplanung, voll integriert in Microsoft 365

beliebig viele Nutzer

100% Microsoft 365-integriert

direkt in Teams, Outlook & Entra ID

DSGVO- & ISO 27001-zertifiziert

zertifizierte Sicherheit

Rollout in Stunden, nicht in Wochen

ohne IT-Implementierung

200.000+ aktive Nutzer weltweit

für HR, IT, Management und mehr